Tiêu chuẩn quốc gia TCVN 11777-8:2018 (ISO/IEC 15444-8:2004 with amendment 1:2008) về Công nghệ thông tin - Hệ thống mã hóa ảnh JPEG 2000 - Bản mật JPEG 2000

Tiêu chuẩn quốc gia TCVN 11777-8:2018 (ISO/IEC 15444-8:2004 with amendment 1:2008) về Công nghệ thông tin - Hệ thống mã hóa ảnh JPEG 2000 - Bản mật JPEG 2000

| Số hiệu: | TCVN11777-8:2018 | Loại văn bản: | Tiêu chuẩn Việt Nam |

| Nơi ban hành: | *** | Người ký: | *** |

| Ngày ban hành: | 01/01/2018 | Ngày hiệu lực: | Đã biết |

| Ngày công báo: | Đang cập nhật | Số công báo: | Đang cập nhật |

| Tình trạng: | Đã biết |

| Số hiệu: | TCVN11777-8:2018 |

| Loại văn bản: | Tiêu chuẩn Việt Nam |

| Nơi ban hành: | *** |

| Người ký: | *** |

| Ngày ban hành: | 01/01/2018 |

| Ngày hiệu lực: | Đã biết |

| Ngày công báo: | Đang cập nhật |

| Số công báo: | Đang cập nhật |

| Tình trạng: | Đã biết |

|

BAS |

Byte Aligned Segment |

Đoạn căn chỉnh byte |

|

FBAS |

Field Byte Aligned Segment |

Đoạn căn chỉnh trường byte |

|

G |

Granularity |

Độ chi tiết |

|

GL |

Granularity Level |

Mức độ chi tiết |

|

INSEC |

In-codestream security marker |

Mã đánh dấu bảo mật trong dòng mã |

|

IP |

Intellectual Property related to technology |

Sở hữu trí tuệ liên quan đến công nghệ |

|

IPR |

Intellectual Property Rights related to content |

Quyền sở hữu trí tuệ liên quan đến nội dung |

|

JPSEC |

Secure JPEG 2000 |

Bảo mật JPEG 2000 |

|

KT |

Key Template |

Khuôn mẫu khóa |

|

LSB |

Least Significant Bit |

Bit có trọng số nhỏ nhất |

|

MAC |

Message Authentication Code |

Mã xác thực bản tin |

|

MSB |

Most Significant Bit |

Bit có trọng số lớn nhất |

|

PD |

Processing Domain |

Miền xử lý |

|

PKI |

Public Key Infrastructure |

Hạ tầng khóa công khai |

|

PO |

Processing Order |

Thứ tự xử lý |

|

RA |

Registration Authority |

Cơ quan đăng ký |

|

RBAS |

Range Byte Aligned Segment |

Đoạn căn chỉnh khoảng byte |

|

SEC |

Security marker |

Mã đánh dấu bảo mật |

|

T |

Template |

Khuôn mẫu |

|

V |

Values |

Các giá trị |

|

VL |

Value List |

Danh sách giá trị |

|

ZOI |

Zone of Influence |

Vùng ảnh hưởng |

5.1 Tổng quan khung làm việc JPSEC

JPSEC xác định một khung làm việc để bảo vệ dữ liệu được mã hóa JPEG 2000. Cốt lõi của tiêu chuẩn này là đặc điểm kỹ thuật của cú pháp ảnh JPEG 2000 bảo mật, dòng mã JPSEC. Cú pháp hướng tới dữ liệu được mã hóa JPEG 2000 và cho phép bảo vệ toàn bộ dòng mã hoặc các phần của dòng mã. Trong mọi trường hợp, dữ liệu được bảo vệ (nghĩa là dòng mã JPSEC) phải tuân theo cú pháp quy chuẩn trong tiêu chuẩn này.

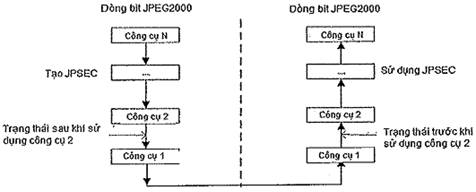

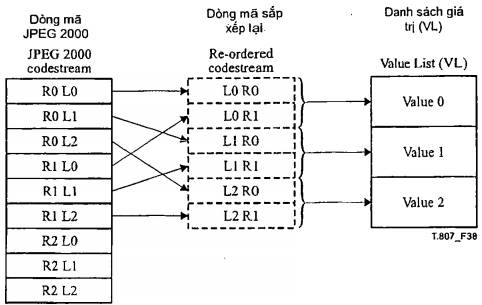

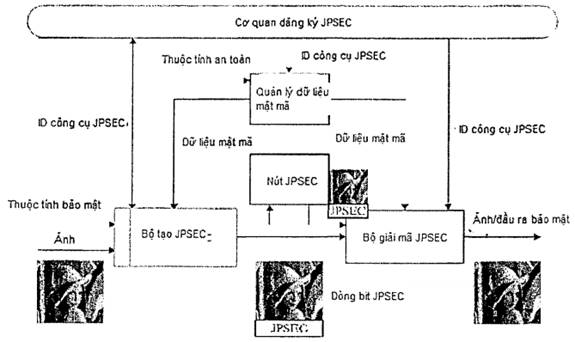

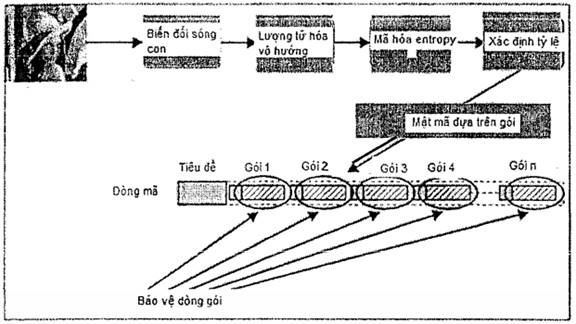

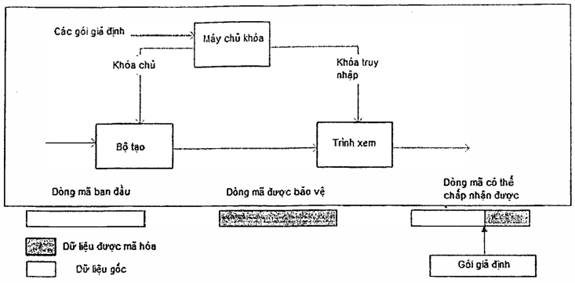

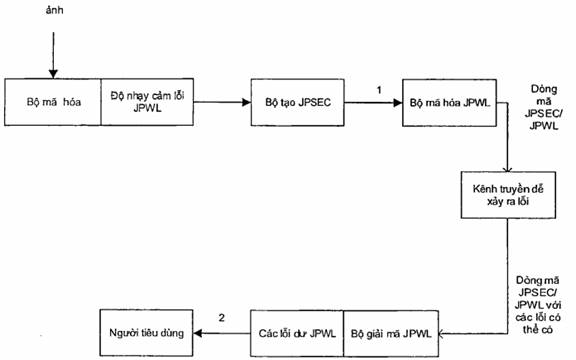

Hình 1 - Tổng quan các bước khái niệm trong khung làm việc JPSEC

Để các dòng mã JPSEC gắn với một số dịch vụ bảo mật JPSEC bao gồm tính bảo mật, xác thực nguồn và nội dung.

Cú pháp báo hiệu xác định:

- Những dịch vụ bảo mật nào được kết hợp với dữ liệu ảnh;

- Những công cụ JPSEC nào được yêu cầu để cung cấp các dịch vụ tương ứng;

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

- Các phần nào của dữ liệu ảnh được bảo vệ.

Cú pháp của dòng mã JPSEC được quy chuẩn. Mục đích để cho phép các ứng dụng JPSEC sử dụng dòng mã JPSEC theo một cách tương thích (xem Hình 1). Ứng dụng người sử dụng JPSEC diễn giải dòng mã JPSEC, xác định và áp dụng các công cụ JPSEC được báo hiệu, cung cấp các dịch vụ bảo mật tương ứng và sau đó chuyển sang dòng mã JPEG 2000 đầu ra hoặc ảnh để xử lý tiếp theo, ví dụ như một trình xem ảnh.

Như trong trường hợp C của Hình 1, dòng mã JPSEC có thể được tạo ra từ một dòng mã JPSEC khác. Điều này có thể phát sinh khi nhiều công cụ JPSEC được áp dụng cho cùng một nội dung, nhưng ở thời điểm khác nhau hoặc bởi thực thể khác nhau. Khi điều này xảy ra, trình tự mà các công cụ JPSEC được áp dụng trong các hoạt động khởi tạo và tiêu thụ phải được chú ý.

Cú pháp báo hiệu xác định các công cụ được sử dụng bởi người sử dụng JPSEC. Công cụ được xác định bởi phần quy định của tiêu chuẩn hoặc bởi cơ quan đăng ký hoặc bởi các công cụ riêng. Các công cụ chuẩn hóa hỗ trợ tính bảo mật (thông qua các công cụ mã hóa) và xác thực nguồn, nội dung. Chúng tính đến loại tương tác cao nhất vì triển khai quá trình sử dụng độc lập với nhau nên có thể xử lý cùng các dòng mã JPSEC và hoàn lại các dịch vụ tương ứng với cách xử lý tương tự.

Cách thức mà các dòng mã JPSEC được tạo ra không nằm trong phạm vi của Tiêu chuẩn này. Để tuân thủ, bộ tạo JPSEC phải tạo ra dòng mã JPSEC bao gồm báo hiệu JPSEC thích hợp. Dòng mã JPEC có thể được tạo ra theo một số cách. Ví dụ, một công cụ JPSEC có thể được áp dụng cho các điểm ảnh hoặc nó được áp dụng với các hệ số sóng con, các hệ số lượng tử hóa hoặc các gói tin.

Người dùng có thể thực hiện một hoặc nhiều công cụ JPSEC. Ví dụ, có thể thực hiện giải mã bằng cách sử dụng thuật toán mã hóa khối AES trong chế độ ECB và xác minh chữ ký sử dụng hàm băm SHA và một khóa công khai RSA. Với những khả năng này, nó có thể thực hiện các dịch vụ bảo mật bảo mật và xác thực.

Trong khung làm việc JPSEC, công cụ JPSEC được quy định bởi các khuôn mẫu, xác định theo cách riêng, hoặc được đăng ký bởi một Cơ quan đăng ký của JPSEC. Công cụ JPSEC được đặc tả bởi các khuôn mẫu có cách xử lý duy nhất do đó không yêu cầu nhận dạng duy nhất. Những quy định cơ quan đăng ký có liên quan đến số nhận dạng duy nhất được cung cấp bởi đăng ký chung.

Mục tiêu trong điều này là liệt kê và giải thích các chức năng được bao gồm trong phạm vi của Tiêu chuẩn này.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

- Tính bảo mật thông qua mã hóa và mã hóa chọn lọc

Một tập tin JPSEC có thể hỗ trợ chuyển đổi (ảnh và/hoặc siêu dữ liệu) dữ liệu (dạng thuần văn bản) thành một dạng (văn bản mật mã) che dấu ý nghĩa ban đầu của dữ liệu. Với mã hóa chọn lọc, không cần phải mã hóa toàn bộ ảnh và/hoặc siêu dữ liệu mà chỉ mã hóa một phần của ảnh và/hoặc siêu dữ liệu.

- Xác minh tính toàn vẹn

Một tập tin JPSEC có thể hỗ trợ phương pháp phát hiện các thao tác đối với ảnh và/hoặc siêu dữ liệu và do đó kiểm tra tính toàn vẹn của chúng. Có hai loại xác minh tính toàn vẹn:

1) Xác minh tính toàn vẹn dữ liệu ảnh mà chỉ một bit dữ liệu ảnh bị lỗi dẫn đến việc xác minh thất bại (ví dụ, xác minh trả về "không toàn vẹn"). Xác minh này cũng thường tham chiếu đến xác minh (tính toàn vẹn) ảnh mảnh.

2) Xác minh tính toàn vẹn nội dung ảnh mà một số thay đổi ngẫu nhiên của dữ liệu ảnh dẫn đến xác minh thành công miễn là sự thay đổi này không thay đổi nội dung ảnh dưới hệ thống thị giác của người xem; nói cách khác, ý nghĩa nhận thức ảnh không thay đổi. Xác minh này cũng thường tham chiếu đến xác minh (tính toàn vẹn) ảnh bán mảnh.

Xác minh tính toàn vẹn ảnh mảnh hoặc bán mảnh này có thể xác định các vị trí trong nội dung ảnh/ dữ liệu ảnh nơi mà tính toàn vẹn cần được xem xét. Giải pháp có thể bao gồm:

1) Phương pháp mật mã như mã xác thực bản tin (MAC), chữ ký số, tổng kiểm tra mật mã hoặc băm có khóa.

2) Phương pháp dựa trên công nghệ tạo thủy vân. Tiêu chuẩn này không xác định khuôn mẫu quy chuẩn cho công nghệ tạo thủy vân, mặc dù nó hỗ trợ các công cụ không quy chuẩn sử dụng công nghệ tạo thủy vân.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

- Xác thực nguồn

Một tập tin JPSEC phải hỗ trợ xác minh danh tính của người dùng / bên mà tạo ra tập tin JPSEC. Nó bao gồm các phương pháp ví dụ như chữ ký số hoặc mã xác thực bản tin (MAC).

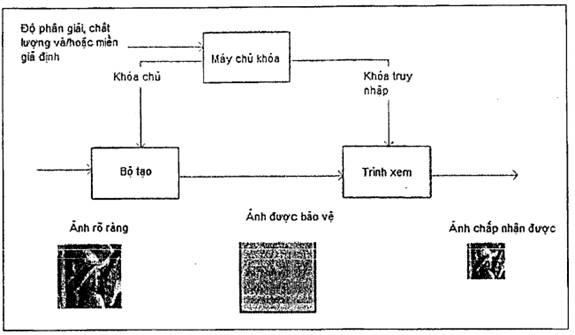

- Truy cập có điều kiện

Một tập tin JPSEC phải hỗ trợ cơ chế và chính sách để cấp hoặc hạn chế quyền truy cập vào dữ liệu ảnh hoặc các phần của chúng. Điều này cho phép xem ảnh trong chế độ phân giải thấp (xem trước) mà không cần phải xem với độ phân giải cao hơn.

- Nhận dạng nội dung được đăng ký

Một tập tin JPSEC có thể được đăng ký tại Cơ quan đăng ký nội dung. Nó hỗ trợ một phương pháp ánh xạ nội dung ảnh/dữ liệu ảnh (đã được công bố) với nội dung ảnh / dữ liệu ảnh đã được đăng ký. Ví dụ một phương pháp như: đọc một bộ định dạng tập tin (Giấy phép) được đặt bên trong siêu dữ liệu, kiểm tra sự phù hợp giữa tấm giấy phép này và các thông tin được tải lên khi quá trình đăng ký đã hoàn thành. Giấy phép có thể chứa đủ thông tin để có thể yêu cầu thông tin từ Cơ quan đăng ký nội dung mà tập tin đã được đăng ký và xác minh rằng tập tin tương ứng với định danh.

- Chuyển mã bảo mật và tạo dòng phân cấp bảo mật

Một tập tin JPSEC hoặc chuỗi các gói có thể hỗ trợ các phương pháp sao cho các nút giống và khác nhau có thể thực hiện tạo dòng và chuyển mã mà không cần phải giải mã hoặc không cần bảo vệ nội dung. Ví dụ, trường hợp nội dung JPEG 2000 được bảo vệ được truyền đến một điểm giữa mạng hoặc proxy mà tại đó lần lượt chuyển mã nội dung JPEG 2000 được bảo vệ theo cách giữ bảo mật đầu cuối đến đầu cuối.

5.3 Nhận xét về thiết kế và cài đặt hệ thống JPSEC bảo mật

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Các nhà thiết kế của bất kỳ hệ thống bảo mật nào cần cẩn thận xem xét các nguyên tắc được khuyến nghị cho các hệ thống bảo mật gốc đang được triển khai. Đối với hầu hết các hệ thống bảo mật gốc sử dụng JPSEC, tiêu chuẩn ISO/IEC liên quan cung cấp chỉ dẫn quan trọng về việc sử dụng chính xác chúng. Ví dụ, để mã hóa bằng cách sử dụng một thuật toán mã khối và một chế độ mã hóa khối liên quan (Bảng 29), hướng dẫn để vận hành và lựa chọn chế độ mật mã khối được đưa ra trong ISO/IEC 10116.

Ngoài ra, trong nhiều ứng dụng bảo mật, xác thực là dịch vụ bảo mật quan trọng nhất. Ngay cả khi tính bảo mật chính là dịch vụ bảo mật đích, thì nó cần được tăng cường bằng cách xác thực để ngăn chặn các hình thức tấn công khác nhau. Cụ thể, trong nhiều ứng dụng tạo ảnh mà mục đích chính là tính bảo mật thì xác thực cần được sử dụng.

Quản lý khóa nằm ngoài phạm vi của JPSEC, tuy nhiên mức độ rủi ro của nó vẫn phải được nhấn mạnh. Hết sức quan trọng trong bất kỳ hệ thống mã hóa nào là quản lý các khóa bí mật mã dung để kiểm soát vận hành. Nếu các khóa bị tổn hại, thì bảo mật của toàn bộ hệ thống bị tổn hại mà sự tổn hại có thể không được phát hiện. Do đó, bắt buộc các khóa được tạo ra, phân phối, lưu trữ và tiêu hủy ở một mức độ bảo mật mà ít nhất là ngang bằng với các dữ liệu mà nó đang bảo vệ. Hơn nữa, do một khóa bị tổn hại tăng theo thời gian, nên các khóa chỉ được sử dụng cho một vòng đời khóa cố định. Để biết thêm thông tin về việc sử dụng và quản lý các khóa bí mật mã, xem ISO / IEC 11770.

Như với tất cả các hệ thống bảo mật, việc sử dụng các hoạt động mật mã phải trong suốt hoàn toàn với người dùng. Nghĩa là, người sử dụng không cần biết các thông tin về các hoạt động mật mã, ngoại trừ đầu ra. Ví dụ, người dùng sẽ không thể truy cập thông tin về lý do tại sao một hoạt động mật mã không thành công để sinh ra một đầu ra. Tương tự như vậy, người dùng sẽ không thể tìm ra bất kỳ thông tin thêm nào, ngay cả khi họ phải viện đến đo "kênh phụ" như phân tích công suất và/hoặc thời gian. Tóm lại, người dùng sẽ không thể nhận thấy bất kỳ sự khác biệt trong bất kỳ ứng dụng kết quả đầu ra, bất kể những gì mà các ứng dụng đang làm, vì nếu đây không phải là trường hợp rò rỉ thông tin thì cũng có thể dẫn đến khả năng thỏa hiệp bảo mật của hệ thống.

Tóm lại, các nhà thiết kế của bất kỳ hệ thống bảo mật nào bao gồm cả hệ thống dựa trên JPSEC phải chú ý đến các chi tiết của thiết kế hệ thống để đảm bảo một hệ thống bảo mật.

5.4.1 Đoạn căn chỉnh byte

Để cung cấp báo hiệu mở rộng cho các lớp và các chế độ, Tiêu chuẩn này sử dụng một cấu trúc dữ liệu chiều dài biến đổi được gọi là "đoạn căn chỉnh byte" (BAS). Các trường tham số với số các trường có thể mở rộng được biểu diễn với cấu trúc Field BAS (FBAS). Giá trị tham số có khoảng rộng được biểu diễn với cấu trúc Range BAS (RBAS).

Như minh họa trong hình 2, BAS bao gồm một chuỗi của một hay nhiều byte BAS. Bit có trọng số lớn nhất (MSB) của mỗi byte BAS cho biết sự tồn tại của một byte BAS sau. Cụ thể, nếu MSB = 1 thì tiếp theo là byte BAS, trong khi nếu MSB = 0 thì không tồn tại byte BAS kế tiếp và cấu trúc BAS bị chấm dứt. Các bit có trọng số nhỏ nhất còn lại của mỗi byte BAS được nối để tạo thành một danh sách các bit được sử dụng theo nhiều cách khác nhau cho các tham số BAS khác nhau. Thông thường, chúng được sử dụng kết hợp với một danh sách tham số mà có một số lượng phần tử và mỗi bit BAS được thiết lập bằng 1 hoặc 0 cho thông tin cỡ về thành phần tương ứng của nó. Cấu trúc linh hoạt này đã được lựa chọn vì phân cấp của nó đối với phát triển tương lai của tiêu chuẩn, vì nó cho phép các tham số mới được báo hiệu một cách mở rộng.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Hình 2 - Cấu trúc đoạn căn chỉnh byte (BAS)

5.4.2 Đoạn căn chỉnh trường byte (FBAS)

Một FBAS là một loại BAS mà các bit còn lại của byte BAS được sử dụng để thiết lập các trường thành 1 hoặc 0. Một ví dụ của việc sử dụng FBAS là lớp mô tả các vùng ảnh hưởng (DCzoi), nơi có thể đặc tả nhiều mô tả ảnh chẳng hạn như chỉ số khối ảnh, độ phân giải và thành phần màu sắc. Để làm điều này, thì lập cờ với 3 bit BAS tương ứng với khối ảnh, độ phân giải và màu sắc bằng 1.

Ví dụ, nếu muốn biểu diễn một Field BAS có 9 trường, từ f1 tới f9, sẽ cần phải sử dụng nhiều nhất là hai byte BAS. Nếu hai byte này là byte "a" và byte "b", và bit có trọng số lớn nhất của mỗi byte là a0 và b0, thì FBAS sẽ như sau:

a0 a1 a2 a3 a4 a5 a6 a7 | b0 b1 b2 b3 b4 b5 b6 b7

a0 và b0 là các bit chỉ thị. Trường f1 tới f7 được biểu diễn bởi bit a1 tới a7, trường f8 là bởi bit b1 và trường f9 là bởi bit b2. Các bit còn lại b3 đến b7 được dành riêng và thiết lập bằng 0.

a0 f1 12 f3 f4 f5 f6 f7 | b0 f8 f9 0 0 0 0 0

Khi được sử dụng trong một dòng JPSEC, FBAS trong ví dụ này có thể được biểu diễn bởi một hoặc hai byte, tùy thuộc vào giá trị thực tế của trường. Điều này xuất phát từ thực tế là giá trị mặc định của các trường là 0. Vì vậy, nếu các trường f8 và f9 không được thiết lập (ví dụ, giá trị của chúng là 0), thì byte thứ hai của BAS là không cần thiết và a0 được thiết lập bằng 0. Mặt khác, nếu trường 8 hoặc trường 9 được thiết lập, thì hai byte là cần thiết. Trong trường hợp này, a0 được thiết lập bằng 1 và b0 được thiết lập bằng 0.

Chú ý rằng các bit trường được "căn chỉnh bên trái". Điều này cho phép thêm nhiều trường theo thời gian một cách thích hợp.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

RBAS được sử dụng để mở rộng khoảng hoặc số lượng các bit được sử dụng để biểu diễn cho một giá trị. Có hai loại RBAS, RBAS-8 và RBAS-16.

Các RBAS-8 chứa một hoặc nhiều byte RBAS gồm các bit của giá trị. Như trong FBAS, bit đầu tiên của mỗi byte biểu thị có byte RBAS tiếp theo không.

Không giống như các FBAS, RBAS là "căn chỉnh bên phải". Vì vậy, nếu một giá trị có 9 bit có nghĩa từ v1 đến v9, trong đó v1 là bit có trọng số lớn nhất, thì nó sẽ được biểu diễn bằng hai byte BAS:

a0 a1 a2 a3 a4 a5 a6 a7 | b0 b1 b2 b3 b4 b5 b6 b7

như sau:

1 0 0 0 0 0 v1 v2 | 0 v3 v4 v5 v6 v7 v8 v9

Nếu giá trị nhỏ mà bit v1 và v2 là bằng không, thì biểu diễn hai byte trên có thể được sử dụng với v1 và v2 thiết lập bằng không, hoặc một byte RBAS được sử dụng như sau:

0 v3 v4 v5 v6 v7 v8 v9

Các RBAS-16 có thể được dùng để biểu diễn cho các giá trị mà thường là lớn hơn 7 bit nhưng ít hơn 15 bit. Trong trường hợp này, đoạn RBAS đầu tiên là hai byte mà bit đầu tiên là bit chỉ thị và 15 bit tiếp theo là bit giá trị, sau đó các byte còn lại mở rộng thêm một byte cùng lúc sử dụng cấu trúc BAS điển hình trong đó bit đầu tiên của mỗi byte là bit chỉ thị của byte BAS theo sau.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Nếu một giá trị tham số có 22 bit, thì nó có thể được biểu diễn bởi cấu trúc 3 byte RBAS-16 như bên dưới, trong đó a0 và c0 là các bit chỉ thị để xác định xem có hay không một byte BAS theo sau. Mọi byte BAS còn lại là các phân đoạn BAS một byte cơ bản.

a0 v1 v2 v3 v4 v5 v6 v7 | v8 v9 v10 v11 v12 v13 v14 v15 | c0 v16 v17 v18 v19 v20 v21 v22

Vì vậy, các bit chỉ thị sẽ được thiết lập như sau:

1 v1 v2 v3 v4 v5 v6 v7 | v8 v9 v10 v11 v12 v13 v14 v15 | 0 v16 v17 v18 v19 v20 v21 v22

Đối với cả hai RBAS-8 và RBAS-16, các bit giá trị đều được "căn chỉnh bên phải".

5.5 Mã đánh dấu bảo mật chính (SEC)

5.5.1 Đoạn mã đánh dấu bảo mật

Trong mục này, chúng ta trình bày một cú pháp đơn giản và linh hoạt nhưng mạnh mẽ cho báo hiệu JPSEC. Đoạn mã đánh dấu SEC được xác định cho mục đích này và được đặt trong mào đầu chính. Cú pháp đoạn mã đánh dấu SEC tính đến mô tả tất cả các thông tin cần thiết để bảo mật ảnh JPEG 2000. Để làm như vậy, cần tham chiếu đến các công cụ quy chuẩn JPSEC được quy định bởi các khuôn mẫu được mô tả trong 5.8 hoặc các công cụ không quy chuẩn JPSEC mà được đăng ký ưu tiên bởi Cơ quan đăng ký JPSEC hoặc theo cách riêng và nó tạo ra các quy định để xử lý các tham số liên quan đến những công cụ này.

Một dòng mã JPSEC có thể được bảo vệ bởi một hoặc nhiều công cụ JPSEC. Mỗi công cụ là một công cụ quy chuẩn JPSEC hoặc công cụ không quy chuẩn JPSEC. Các tham số cho những công cụ này được báo hiệu trong một hoặc nhiều đoạn mã đánh dấu SEC nằm trong mào đầu chính của dòng mã sau đoạn mã đánh dấu SIZ. Khi nhiều đoạn mã đánh dấu SEC được sử dụng, chúng được nối và xuất hiện liên tiếp trong mào đầu chính. Trong hầu hết các trường hợp, tất cả các tham số JPSEC có thể được báo hiệu trong đoạn mã đánh dấu SEC. Tuy nhiên, trong một số trường hợp độ dài của báo hiệu có thể vượt quá kích thước đoạn mã đánh dấu tối đa. Khi điều này xảy ra, các đoạn mã đánh dấu SEC bổ sung có thể được sử dụng để báo hiệu.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

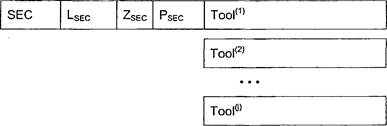

Hình 3 - Cú pháp đoạn mã đánh dấu bảo mật chính

SEC: mã mã đánh dấu. Bảng 1 cho thấy các kích thước và giá trị của các ký hiệu và các tham số cho đoạn mã đánh dấu bảo mật chính.

LSEC: Chiều dài của đoạn mã đánh dấu tính theo byte (bao gồm cả LSEC nhưng không bao gồm mã đánh dấu).

ZSEC: Chỉ số của đoạn mã đánh dấu này liên quan đến tất cả các đoạn mã đánh dấu SEC khác có mặt trong mào đầu hiện tại. Trường này sử dụng cấu trúc RBAS.

PSEC: trường tham số cho các tham số bảo mật dòng mã. Trường này chỉ xuất hiện trong đoạn mã đánh dấu SEC đầu tiên, tức là khi ZSEC bằng 0.

Tool(i): Các tham số cho công cụ JPSEC i. Nếu nhiều công cụ JPSEC được báo hiệu thì người sử dụng JPSEC sẽ xử lý mỗi công cụ theo thứ tự xuất hiện trong dòng mã JPSEC.

Bảng 1 - Các giá trị tham số bảo mật chính

Tham số

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Giá trị

SEC

16

0xFF65

LSEC

16

2 ... (216 - 1)

ZSEC

8 + 8 * n (RBAS)

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

PSEC

0, nếu ZSEC > 0

Biến đổi, ngược lại

Nếu ZSEC = 0, xem bảng 2

Tool(i)

Biến đổi

Xem điều 5.6.2 hoặc 5.6.3

Hình 4 cho thấy cú pháp của các tham số bảo mật trong mào đầu chính khi nhiều đoạn mã đánh dấu SEC được sử dụng. Trong trường hợp này, các tham số công cụ JPSEC ở trong các đoạn mã đánh dấu SEC khác nhau. Mỗi đoạn mã đánh dấu bắt đầu với mã đánh dấu SEC 0xFF65 và được theo sau bởi chiều dài và chỉ số của đoạn mã đánh dấu. Chỉ số của các đoạn mã đánh dấu đầu tiên được thiết lập bằng 0 và sẽ tăng thêm một cho mỗi đoạn mã đánh dấu theo thứ tự nó xuất hiện. Chỉ có đoạn mã đánh dấu đầu tiên chứa các tham số bảo mật cho dòng mã, Psec. Tất cả các đoạn mã đánh dấu chứa các tham số cho một hoặc nhiều công cụ JPSEC.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Hình 4 - Cú pháp mã đánh dấu bảo mật chính khi nhiều đoạn mã đánh dấu được sử dụng

Nếu cần thiết, mô tả công cụ JPSEC có thể kéo dài nhiều đoạn mã đánh dấu SEC, ví dụ như điều này có thể xảy ra nếu nó yêu cầu chiều dài vượt quá kích thước mã đánh dấu SEC tối đa. Khi chiều dài của mô tả công cụ được xác định hoàn toàn thì bộ tạo JPSEC chỉ đơn giản là chia tách công cụ trên đoạn mã đánh dấu SEC. Bộ giải mã sau đó sẽ nối tất cả các phân đoạn, trừ mã đánh dấu SEC và các giá trị LSEC và ZSEC và sau đó làm rõ các công cụ phù hợp.

Psec là một trường tham số mô tả các tham số bảo mật cho toàn bộ dòng mã ngược lại với một công cụ đặc thù. Điều này được sử dụng để chỉ ra các sự kiện như tuân thủ JPEG 2000 Phần 1 hoặc sử dụng các mã đánh dấu INSEC. Các tham số Psec được thể hiện trong hình 5.

Hình 5 - Cú pháp các tham số bảo mật dòng mã (PSEC)

FPSEC: Cờ để chỉ ra nếu mã đánh dấu đoạn INSEC được sử dụng, nếu nhiều phân đoạn SEC mã đánh dấu được sử dụng, nếu dòng mã dữ liệu JPEG 2000 Phần 1 gốc đã được sửa đổi, và nếu sử dụng thẻ TRLCP được định nghĩa, cấu trúc FBAS được sử dụng bởi trường này.

Ntools: Số các công cụ JPSEC được sử dụng trong dòng mã. Trường này sử dụng cấu trúc RBAS.

Imax: Giá trị chỉ số công cụ tối đa được sử dụng trong dòng mã. Trường này sử dụng cấu trúc RBAS.

PTRLCP: Tham số trường để xác định định dạng của thẻ TRLCP. Trường này tồn tại nếu FTRLCP = 1.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Tham số

Kích thước (bits)

Giá trị

FPSEC

Biến đổi (FBAS)

Xem Bảng 3

Ntools

8 + n * 8 (RBAS)

1 … 27+7*n

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

8 + n * 8 (RBAS)

0 … 27+7*n

PTRLCP

0, nếu FTRLCP = 0

32, nếu FTRLCP = 1

Xem Bảng 4

FPSEC là một cấu trúc FBAS dùng để chỉ số cờ tham số về dòng mã JPSEC. Các trường được biểu diễn bởi FPSEC được thể hiện trong Bảng 3. FINSEC được thiết lập để 1 nếu mã đánh dấu INSEC được sử dụng trong dòng mã JPSEC. FmultiSEC được thiết lập bằng 1 nếu có nhiều đoạn mã đánh dấu SEC được sử dụng trong dòng mã JPSEC. Fmod được thiết lập bằng 1 nếu dữ liệu JPEG 2000 ban đầu đã bị thay đổi trong dòng mã JPSEC. CHÚ THÍCH rằng nếu các mã đánh dấu INSEC được sử dụng, thì các dữ liệu JPEG 2000 ban đầu được sửa đổi và do đó FINSEC, fmod được thiết lập bằng 1. FTRLCP được thiết lập bằng 1 nếu sử dụng thẻ TRLCP được định nghĩa trong Psec. Nếu nó được định nghĩa, thì mô tả thẻ TRLCP, PTRLCP, được quy định trong trường tham số Psec. Việc sử dụng thẻ TRLCP phải được xác định nếu bất kỳ công cụ trong dòng mã JPSEC sử dụng các thẻ TRLCP.

Bảng 3 - Ý nghĩa của các giá trị FPSEC (FBAS)

BAS field

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Giá trị (bit)

Ý nghĩa

FINSEC

1

0

INSEC không được sử dụng

1

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

FmultiSEC

2

0

1 đoạn mã đánh dấu SEC được sử dụng

1

Nhiều đoạn mã đánh dấu SEC được sử dụng

Fmod

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

1

Dữ liệu JPEG 2000 gốc đã bị thay đổi

0

Các trường hợp khác

FTRLCP

4

0

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

1

Việc sử dụng thẻ TRLCP được định nghĩa trong PSEC

JPSEC định nghĩa một cấu trúc gọi là thẻ TRLCP mà có thể được sử dụng để nhận dạng một gói tin JPEG 2000. Một gói tin JPEG 2000 có thể được xác định duy nhất bởi chỉ số khối ảnh, chỉ số mức độ phân giải, số lớp, chỉ số thành phần, và chỉ số phân khu ảnh của nó. Một thẻ TRLCP được định nghĩa là một đơn vị dữ liệu với một số cố định của các bit được sử dụng để đặc tả mỗi giá trị chỉ số này. Số bit cho mỗi chỉ số được thiết lập trong Psec, PTRLCP là một trường tham số mô tả các định dạng của thẻ TRLCP vì nó được sử dụng trong các công cụ JPSEC. Trường này chỉ tồn tại nếu FTRLCP = 1. PTRLCP bao gồm các biến sau trong hình 6.

Hình 6 - Cấu trúc bộ mô tả thẻ TRLCP (PTRLCP)

bT: Số lượng các bit biểu diễn chỉ số khối ảnh là bT + 1 trong thẻ TRLCP.

bR: Số lượng các bit biểu diễn cho chỉ số mức phân giải là bR + 1 trong thẻ TRLCP.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

bC: Số lượng các bit biểu diễn cho chỉ số thành phần là bC + 1 trong thẻ TRLCP.

bP: Số lượng các bit biểu diễn cho chỉ số phân khu ảnh là bP + 1 trong thẻ TRLCP.

Bảng 4 - Trường tham số cho bộ mô tả thẻ TRLCP (PTRLCP)

Tham số

Kích thước (bit)

Giá trị

bT

8

0 … (28 - 1)

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

4

0 … 15

bL

5

0 … 31

bC

5

0 … 31

bP

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

0 … (28 - 1)

đệm

2

0

Kích thước của mỗi thẻ TRLCP là kích thước byte số nguyên nhỏ nhất có chứa tất cả các bit. Các định dạng của thẻ TRLCP chứa các bit cho các chỉ số khối ảnh, chỉ số mức độ phân giải, chỉ số lớp, các chỉ số thành phần, và chỉ số phân khu ảnh theo thứ tự. Nếu các bit thêm cần điền vào yêu cầu kích thước byte số nguyên, thì thẻ TRLCP sẽ được đặt trong bit có trọng số nhỏ nhất có thể, và các bit thêm được thiết lập bằng 0. CHÚ THÍCH rằng các bit thêm sẽ là MSB của thẻ TRLCP nếu chúng tồn tại.

5.5.2 Ứng dụng của các công cụ JPSEC

Trong nhiều ứng dụng cần thiết phải áp dụng nhiều công cụ JPSEC cho một dòng mã JPEG 2000. Ví dụ, cả mã hóa và xác thực có thể được áp dụng để bảo vệ một ảnh JPEG 2000. Tình hình chung của việc áp dụng nhiều công cụ JPSEC được minh họa trong Hình 3, 4 và 7, trong đó N công cụ được áp dụng. Người dùng JPSEC sẽ đọc N công cụ theo thứ tự đặt trong đoạn mã đánh dấu SEC thể hiện trong hình 3 hoặc hình 4, và áp dụng chúng theo cùng thứ tự để thực hiện việc tiêu thụ JPSEC của dòng mã JPSEC. CHÚ THÍCH rằng trong khi người sử dụng JPSEC áp dụng các công cụ JPSEC theo thứ tự 1, 2, ..., N, được đọc từ các điểm mã đánh dấu đoạn SEC, trong quá trình tạo ra các JPSEC dòng mã những công cụ JPSEC đã được áp dụng theo thứ tự ngược lại, tức là, N, N - 1, 2,1 ..., như

minh họa trong hình 7. CHÚ THÍCH rằng số của các công cụ trong hình đã được lựa chọn để làm nổi bật rằng người sử dụng JPSEC áp dụng các công cụ JPSEC theo thứ tự ngược lại từ bộ tạo JPSEC. Tuy nhiên, số lượng các công cụ JPSEC bất kỳ được chấp nhận, miễn là mỗi công cụ JPSEC trong một dòng mã JPSEC có một mã số duy nhất cho mục đích nhận dạng.

Nói chung, các công cụ JPSEC được tạo ra và tiêu thụ theo thứ tự ngược nhau. Ví dụ, nếu bộ tạo JPSEC áp dụng N công cụ JPSEC, thì người sử dụng JPSEC thường áp dụng N công cụ JPSEC tương tự nhưng theo thứ tự ngược lại. Việc tiêu thụ JPSEC chính xác của nhiều công cụ JPSEC được đảm bảo bởi tiêu thụ liên tục N các công cụ theo thứ tự chính xác và bởi yêu cầu bất kỳ giai đoạn trung gian phía người sử dụng để phù hợp với trạng thái tương ứng tại bộ tạo. Ví dụ, trong hình 7, các trạng thái phía người sử dụng sau khi tiêu thụ JPSEC của công cụ 1 phải bằng với trạng thái sau khi áp dụng công cụ 2 trong quá trình tạo JPSEC. Một ví dụ cụ thể của trạng thái, các dãy byte nên thống nhất, do đó bất kỳ byte thêm nào khi áp dụng công cụ 1 cần phải loại bỏ khi loại bỏ công cụ 1 tại người sử dụng JPSEC.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Hình 7 - Sử dụng các công cụ JPSEC

5.6.1 Cú pháp công cụ JPSEC

Như đã đề cập ở trên, có hai loại công cụ JPSEC. Công cụ quy chuẩn JPSEC được chỉ định với các phương pháp bảo vệ các mẫu mô tả trong 5.8 và cũng được biết đến như là công cụ quy chuẩn JPSEC, Cáo công cụ không quy chuẩn JPSEC được quy định bởi một Cơ quan đăng ký JPSEC hoặc một ứng dụng JPSEC cụ thể dựa trên số ID của chúng và tương ứng được gọi là cơ quan đăng ký công cụ JPSEC hoặc các công cụ JPSEC do người dùng định nghĩa. Cú pháp cho các công cụ quy chuẩn JPSEC được thảo luận trong 5.6.2. Cú pháp công cụ không quy chuẩn JPSEC được thảo luận trong 5.6.3.

Cú pháp các công cụ JPSEC được thể hiện trong hình 8. Cú pháp cụ JPSEC có ba phần chính, mô tả:

1) Công cụ gì được áp dụng với nhận dạng của nó;

2) Công cụ này được áp dụng ở đâu với một cấu trúc vùng ảnh hưởng; và

3) Công cụ này được áp dụng với một trường nhiều tham số chi tiết hơn như thế nào.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

![]()

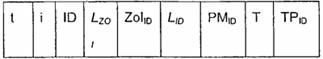

Hình 8 - Cú pháp công cụ JPSEC (Tool(l))

t: Loại công cụ. Giá trị 0 cho bit BAS đầu tiên chỉ ra công cụ quy chuẩn JPSEC. Giá trị 1 cho bit BAS đầu tiên thuộc công cụ không quy chuẩn JPSEC. Trường này sử dụng cấu trúc FBAS.

i: Chỉ số mẫu công cụ (có thể được sử dụng như một định danh duy nhất). Trường này sử dụng cấu trúc RBAS..

ID: Giá trị định danh cho công cụ JPSEC i. Đối với công cụ quy chuẩn JPSEC, ID = IDT có 8 bit và xác định loại khuôn mẫu. Đối với Công cụ không quy chuẩn JPSEC, ID = IDRA được xác định bởi hình 10 và Bảng 8.

Lzoi: Chiều dài của ZOI theo Byte (không bao gồm LZOI). Trường này sử dụng cấu trúc RBAS.

ZOI: Vùng ảnh hưởng cho công cụ JPSEC i

LPID: Chiều dài PID theo Byte (không bao gồm LPID). Trường này sử dụng cấu trúc RBAS..

PID: Các tham số cho công cụ JPSEC i

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Tham số

Kích thước (bit)

Giá trị

t

8+8*n (FBAS)

X0xx xxxx b, x1xx xxxx b

i

8+8*n (RBAS)

0... (27+7*n- 2)

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

ID

8, Nếu t=0

Biến đổi, nếu t=1

Xem bảng 6

Xem Hình 10 và bảng 8

LZOI

16+8*n (RBAS)

0 … 215+7*n

ZOI

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Xem 5.7

LPID

16+8*n (RBAS)

0 … 215+7*n

PID

Biến đổi

Bảng 7, nếu t=0

Được quản lý bởi Cơ quan đăng ký JPSEC nếu t=1

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Các byte đầu tiên của công cụ này sử dụng cấu trúc FBAS một byte mà bit BAS đầu tiên biểu thị loại công cụ t, bằng 0 để chỉ định một công cụ quy chuẩn JPSEC và 1 để chỉ một công cụ không quy chuẩn JPSEC. Tiếp theo là chỉ số mẫu i, được biểu diễn bằng cách sử dụng cấu trúc RBAS. Chỉ số mẫu là một định danh duy nhất của công cụ trong dòng mã, do đó sẽ không được lặp lại bởi bất kỳ công cụ khác trong dòng mã, ngay cả khi nó ở một đoạn mã đánh dấu SEC khác. Chỉ số mẫu là đặc biệt quan trọng (và cần thiết) khi mã đánh dấu INSEC được sử dụng, vì mỗi đoạn mã đánh dấu INSEC chứa chỉ số mẫu của công cụ mà nó áp dụng. Khuyến nghị công cụ đầu tiên được áp dụng tại bộ tạo JPSEC có một chỉ số mẫu bằng 1, và mỗi công cụ bổ sung được đánh chỉ số tuần tự khi nó được áp dụng tại bộ bảo vệ.

Ngoài ra, mỗi công cụ JPSEC có một số ID 8 bit cho các công cụ quy chuẩn JPSEC và 32 bit cho Công cụ không quy chuẩn JPSEC. Đối với công cụ quy chuẩn JPSEC, số ID mô tả khuôn mẫu Khuôn mẫu phương pháp bảo vệ được sử dụng, ví dụ, nó xác định khuôn khuôn mẫu giải mã, xác thực mẫu, hoặc hàm băm. Đối với Công cụ không quy chuẩn JPSEC, bit đầu tiên cho biết đó là một công cụ Cơ quan đăng ký JPSEC hay một công cụ được định nghĩa bởi người dùng JPSEC. Trong mỗi trường hợp, số ID cho biết công cụ cụ thể. Một Cơ quan đăng ký JPSEC có thể đảm bảo rằng số ID hợp lệ là duy nhất. Tuy nhiên, một ứng dụng JPSEC mà sử dụng số ID được định nghĩa bởi người dùng có nguy cơ lựa chọn một số ID đã được sử dụng bởi một ứng dụng JPSEC khác, vì thế việc sử dụng phải thận trọng.

Khi mỗi công cụ JPSEC được áp dụng ở bộ tạo JPSEC, trường tham số PSEC thể hiện trong Bảng 2 sẽ được cập nhật. Ví dụ, trường tham số PSEC chứa tham số lmax mà xác định chỉ số mẫu tối đa sử dụng cho các công cụ trong dòng mã JPSEC. Khi một công cụ mới được áp dụng, nó phải được ấn định một chỉ số mẫu duy nhất. Bộ bảo vệ JPSEC tham khảo tham số lmax được đưa ra trong trường tham số PSEC để xác định chỉ số mẫu để gán cho một công cụ JPSEC, ví dụ, nó có thể chọn một giá trị là một trong những giá trị lớn hơn giá trị lmax hiện tại, và sau đó nó phải tăng giá trị của lmax lên 1.

5.6.2 Công cụ quy chuẩn JPSEC

Công cụ quy chuẩn JPSEC sử dụng cú pháp công cụ JPSEC mô tả trong 5.6.1 và thể hiện trong hình 8, trong đó loại công cụ t = 0 và kích thước của ID là 8 bit. Công cụ quy chuẩn JPSEC dựa trên các khuôn mẫu phương pháp bảo vệ mô tả trong 5.8. Có ba loại khuôn mẫu Khuôn mẫu phương pháp bảo vệ; loại được sử dụng bởi công cụ được đặc tả bởi định danh công cụ ID = IDT sử dụng các giá trị thể hiện trong Bảng 6.

Bảng 6 - Các giá trị ID khuôn mẫu của công cụ quy chuẩn JPSEC (IDT)

Giá trị

Khuôn mẫu phương pháp bảo vệ

0

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

1

Khuôn khuôn mẫu giải mã

2

Khuôn mẫu xác thực

3

Khuôn mẫu hàm băm

4

Công cụ NULL

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

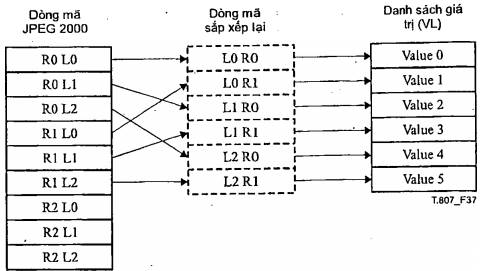

Trong trường hợp của các công cụ quy chuẩn JPSEC, trường tham số PID có cấu trúc thể hiện trong Hình 9. PID bao gồm bốn trường chính: khuôn mẫu Khuôn mẫu phương pháp bảo vệ T, miền xử lý PD, độ chi tiết G và danh sách giá trị V của nó -. Cú pháp cho từng trường được đưa ra tương ứng trong 5.8, 5.9, 5.10 và 5.11. Các trường này cùng mô tả cách công cụ được áp dụng. Khuôn mẫu phương pháp bảo vệ T mô tả các phương pháp bảo vệ đặc biệt cho khuôn khuôn mẫu giải mã, khuôn mẫu xác thực, hoặc khuôn khuôn mẫu hàm băm theo quy định của ID công cụ quy chuẩn . Nó cũng có thể đặc tả công cụ NULL, trong trường hợp này không có khuôn mẫu nào được sử dụng, nhưng các chức năng khác vẫn có thể được sử dụng. Ví dụ, các vùng ảnh hưởng có thể được chỉ định để đại diện cho các vùng ảnh và phạm vi byte tương ứng của chúng. Miền xử lý PD mô tả các trường mà các phương pháp bảo vệ được áp dụng. Độ chi tiết G mô tả các độ chi tiết mà các phương pháp bảo vệ được áp dụng. Danh sách giá trị V chứa một danh sách các giá trị cần thiết bởi mỗi phương pháp bảo vệ với độ chi tiết mịn hơn. Đối với khuôn mẫu giải mã, danh sách giá trị có thể được dùng để xác định một tập các giá trị khởi tạo mịn hơn được sử dụng. Đối với khuôn mẫu xác thực, danh sách giá trị bao gồm một tập hợp các giá trị MAC hoặc chữ ký số. Đối với các khuôn mẫu hàm băm, danh sách giá trị bao gồm một tập các giá trị băm. Trong mọi trường hợp, danh sách giá trị có chứa độ chi tiết của các giá trị theo quy định của trường độ chi tiết G.

Hình 9 - Cú pháp các tham số (PID) cho các công cụ quy chuẩn JPSEC (t=0)

TID: Tham số khuôn mẫu công cụ quy chuẩn JPSEC với bộ định dạng khuôn mẫu IDT.

PD: Miền xử lý miền cho công cụ quy chuẩn JPSEC.

G: Độ chi tiết cho công cụ quy chuẩn JPSEC.

V: Danh sách giá trị của các công cụ quy chuẩn JPSEC, ví dụ như, vectơ khởi tạo, giá trị MAC, chữ ký số, hoặc các giá trị hàm băm tùy thuộc vào mẫu ID.

CHÚ THÍCH rằng các tham số khuôn mẫu phụ thuộc vào ID khuôn mẫu. Tuy nhiên, trường xử lý, độ chi tiết, và danh sách giá trị không phụ thuộc vào ID khuôn mẫu.

Bảng 7 - Các giá trị tham số công cụ quy chuẩn JPSEC

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Kích thước (bits)

Giá trị

TID

0, Nếu IDT = 4

N/A

Biến đổi, các trường hợp khác

Xem 5.8

PD

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Xem 5.9

G

24

Xem 5.10

V

Biến đổi

Xem 5.11

5.6.3 Công cụ không quy chuẩn JPSEC

Trong một số trường hợp, có thể hữu ích cho một ứng dụng JPSEC có khả năng áp dụng một công cụ mở rộng ra ngoài các công cụ quy chuẩn JPSEC. Khả năng này được hỗ trợ bằng cách sử dụng một công cụ không quy chuẩn JPSEC. Điều này cho phép một người sử dụng nhiều yếu tố của công cụ quy chuẩn JPSEC, bao gồm cả ZOI và mẫu JPSEC, nhưng cho biết thêm tính linh hoạt của việc sử dụng các tham số một cách khác nhau liên kết với một công cụ giá trị ID. Các công cụ không quy chuẩn JPSEC sử dụng cú pháp JPSEC công cụ mô tả trong 5.6.1 và thể hiện trong hình 8, nơi mà các loại công cụ t = 1 và định danh IDRA bao gồm một không gian tên và số ID, theo định nghĩa của hình 10 và Bảng 8.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

1) Các công cụ Cơ quan đăng ký JPSEC: công cụ không quy chuẩn JPSEC có tín hiệu được xác định với một cơ quan đăng ký.

2) Các công cụ JPSEC do người dùng định nghĩa các công cụ: công cụ không quy chuẩn JPSEC có tín hiệu được xác định bởi một ứng dụng JPSEC.

Hai loại công cụ không quy chuẩn JPSEC được báo hiệu bằng cách sử dụng 32-bit IDRA, định danh id thể hiện trong Bảng 9, nơi mà các định danh mà bit đầu tiên là 0 được xác định bởi một cơ quan đăng ký, và những định danh có bit đầu tiên là 1 là xác định bởi một ứng dụng JPSEC cụ thể.

Hình 10 - Cú pháp IDRA

IDRA,id: Công cụ định danh cho công cụ RA và công cụ người dùng định nghĩa

IDRA,nsl: Chiều dài của trường IDRA,ns theo bytes. Trường này sử dụng RBAS.

IDRA,ns: Một chuỗi có chứa các không gian tên của công cụ RA quy định hoặc công cụ người dùng định nghĩa

Bảng 8 - Giá trị các tham số trong cú pháp IDRA

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Kích thước (bits)

Giá trị

IDRA,id

32

Xem Bảng 9

ICRA,nsl

8 + 8 * n (RBAS)

0 ... (27+7*n - 1)

IDRA,ns

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

1 chuỗi chứa namespace

Bảng 9 - Giá trị ID cho các công cụ không quy chuẩn JPSEC (IDRA,id)

IDRA,id

Ý nghĩa

0x00 00 00 00 ... 0x7F FF FF FF

Công cụ xác thực đăng ký JPSEC. Các giá trị được quản lý bởi các cơ quan đã đăng ký JPSEC.

0x80 00 00 00 ... 0xEF FF FF FF

Công cụ JPSEC do người dung định nghĩa. Các giá trị có thể được định nghĩa bởi 1 ứng dụng JPSEC cụ thể.

0xF0 00 00 00 ... 0xFF FF FF FF

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Đối với các công cụ RA, trường lDRA,ns là không gian tên của Cơ quan đăng ký (RA) mà công cụ này đã được đăng ký. Mỗi RA có một không gian tên duy nhất, các IDRA, id và IDRA,ns được sử dụng với nhau để xác định một công cụ RA. Đối với các công cụ người dùng định nghĩa, trường lDRA,ns được lựa chọn bởi các nhà phát triển. Để hạn chế nguy cơ xung đột ID, khuyến cáo rằng các nhà phát triển tìm kiếm sự duy nhất khi lựa chọn không gian tên của chúng, ví dụ, bằng cách chọn miền của tổ chức, công ty. Tuy nhiên, với các công cụ cho người dùng định nghĩa, không có cách nào để đảm bảo tính độc đáo của không gian tên, do đó ID xung đột có thể xảy ra và cần được xem xét cẩn thận khi sử dụng các công cụ người dùng định nghĩa.

Các trường PID được sử dụng để truyền tải một hoặc nhiều tham số cho các công cụ không quy chuẩn JPSEC i. Định dạng của trường PID không được đưa ra hoàn toàn trong phạm vi JPSEC. Nếu một cơ quan đăng ký được sử dụng, thì định dạng được đăng ký với cơ quan đăng ký cùng với các ID. Nếu cơ quan đăng ký không được sử dụng và công cụ này là người dùng định nghĩa, thì chỉ độ dài của trường này được xác định, sẽ cho người sử dụng một cách thích hợp để sử dụng trường này.

Tuy nhiên, JPSEC không cho phép các cấu trúc cú pháp quy định cho các công cụ quy chuẩn JPSEC được sử dụng trong các trường PID cho các công cụ không quy chuẩn JPSEC. Ví dụ, một công cụ không quy chuẩn JPSEC có thể sử dụng các trường Khuôn mẫu phương pháp bảo vệ, xử lý miền, độ chi tiết, và danh sách giá trị được mô tả tương ứng trong 5.8, 5.9, 5.10 và 5.11.

Cú pháp này rất linh hoạt và có thể chứa một loạt các kỹ thuật bảo mật, toàn vẹn dữ liệu ảnh, kiểm soát truy cập và phương pháp bảo vệ bản quyền. Do đó, nó cung cấp một tập đầy đủ các chức năng trong khi vẫn đơn giản và ngắn gọn.

5.7 Cú pháp vùng ảnh hưởng (ZOI)

5.7.1 Giới thiệu

Vùng ảnh hưởng (ZOI) có thể được sử dụng để mô tả vùng phủ của một công cụ JPSEC. Các dữ liệu trong vùng phủ (đặc tả bởi ZOI) được xem như là dữ liệu bị ảnh hưởng. Công cụ quy chuẩn JPSEC sử dụng ZOI để mô tả vùng phủ của chúng. Công cụ không quy chuẩn JPSEC sử dụng ZOI để mô tả vùng phủ của chúng hoặc có thể sử dụng một phương pháp khác. Nếu phương pháp khác được sử dụng, thì chiều dài ZOI là 0, có nghĩa là nó không tồn tại.

Vùng ảnh hưởng (ZOI) mô tả vùng phủ của mỗi công cụ JPSEC. Vùng phủ này có thể được mô tả bởi các tham số liên quan đến ảnh, ví dụ như vùng ảnh hoặc độ phân giải; hoặc tham số không liên quan đến ảnh, ví dụ như các đoạn dòng mã hoặc chỉ số gói. Trong trường hợp các tham số liên quan đến ảnh và các tham số không liên quan đến ảnh được sử dụng cùng nhau, ZOI mô tả sự tương ứng giữa các vùng này. Ví dụ, ZOI được sử dụng để chỉ ra rằng độ phân giải và vùng ảnh đặc tả bởi các tham số liên quan đến ảnh tương ứng với đoạn dòng mã được đặc tả bởi các tham số không liên quan đến ảnh. Điều này cho phép ZOI được sử dụng như siêu dữ liệu mà các tín hiệu nơi một số phần của ảnh được đặt trong dòng mã JPSEC.

Hình 11 mô tả cấu trúc khái niệm của ZOI. Các ZOI chứa một hoặc nhiều vùng. Khi nhiều vùng được sử dụng trong một ZOI duy nhất, ZOI được xác định bởi sự kết hợp của chúng. Điều này cho thấy các công cụ JPSEC nên được áp dụng cho tất cả các vùng. Mỗi vùng trong một ZOl được mô tả bởi ba đơn vị cơ bản: lớp mô tả, chế độ tham số và các mục tham số (giá trị). Tiêu chuẩn này định nghĩa hai lớp mô tả: lớp mô tả liên quan đến ảnh và lớp mô tả không liên quan đến ảnh. Các tham số này có thể được xác định bằng cách sử dụng một số chế độ, ví dụ, bởi một giá trị duy nhất, nhiều giá trị được liệt kê hoặc bởi một khoảng. Các mục hoặc giá trị tham số sau đó được liệt kê cùng với chế độ.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Hình 11 - Cấu trúc khái niệm vùng ảnh hưởng

5.7.2 Cú pháp ZOI

Hình 12 cho thấy cú pháp ZOI. ZOI có thể chứa một hoặc nhiều vùng. Nó cũng có thể trống, trong trường hợp này NZzoi là 0. Khi điều này xảy ra, ảnh hưởng của công cụ được xác định bằng các phương tiện khác, chẳng hạn như mã đánh dấu INSEC hoặc các tham số xác định bởi một công cụ bảo vệ không quy chuẩn JPSEC.

Hình 12 - Cú pháp ZOI

NZzoi: Số lượng vùng. Trường này sử dụng cấu trúc RBAS.

Zonek: Vùng, cấu trúc của nó được mô tả cụ thể trong 5.7.3.

Bảng 10 - Giá trị tham số của trường vùng ảnh hưởng (ZOI)

Tham số

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Giá trị

NZzoi

8 + 8 * n (RBAS)

0...(27+7*n - 2)

(27+7*n - 2), Dự trữ

Vùngk

Biến đổi

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

5.7.3 Cú pháp vùng

Vùng chứa một bộ chỉ thị trường lớp mô tả vùng theo các tham số của lớp đó. Lớp mô tả vùng sử dụng cấu trúc FBAS. Như trong hình 13, bit có trọng số lớn thứ hai trong mỗi byte, gắn nhãn "x", đánh dấu bằng cờ việc sử dụng một lớp mô tả cụ thể. Tiêu chuẩn này định nghĩa hai lớp mô tả: lớp mô tả liên quan đến ảnh và lớp mô tả không liên quan ảnh (xem Bảng 12). Bảng 13 và 14 xác định số bộ chỉ thị trường tương ứng cho lớp mô tả liên quan đến ảnh và lớp mô tả không liên quan ảnh. Nối kết của sáu bit gắn nhãn "y", trong mỗi byte theo cờ lớp mô tả, cho biết việc sử dụng mô tả cụ thể trong lớp mô tả cho trước. Giá trị bit "1" tại số bit trong mỗi lớp chỉ ra rằng trường tham số tương ứng tồn tại. Số lượng các tham số giống với số lượng bộ chỉ thị trường lớp mô tả vùng thiết lập bằng "1" và xuất hiện theo thứ tự mà chỉ số trường lớp được báo hiệu. Lớp mô tả vùng có số các byte thay đổi; khi MSB bằng 1, thì có byte lớp mô tả khác tiếp theo. MSB của byte mô tả lớp byte cuối cùng bằng 0. Nếu cả lớp mô tả liên quan đến ảnh và lớp mô tả không liên quan ảnh đều được sử dụng, thì các byte lớp mô tả liên quan đến ảnh sẽ đứng trước byte lớp mô tả không liên quan ảnh. Khi số các mục được biểu diễn sử dụng cấu trúc này, thì mục đầu tiên trong danh sách sẽ tương ứng với các bit có trọng số lớn nhất khả dụng của byte đầu tiên.

Hình 13 - Cấu trúc lớp mô tả vùng (DCzoi)

Hình 14 thể hiện cú pháp vùng.

Hình 14 - Cú pháp vùng bao gồm lớp mô tả và 1 hoặc nhiều tập tham số

DCzoik: lớp mô tả vùng thứ k. Trường này sử dụng cấu trúc FBAS.

Pzoii,k: Tham số phân vùng tương ứng lớp mô tả vùng được đặc tả (DCzoik). Xem 5.7.6.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Bảng 11 - Giá trị tham số vùng

Tham số

Kích thước (bit)

Giá trị

DCzoik

Biến đổi (FBAS)

Biến đổi tùy theo tập giá trị của Bảng 12

Pzoii,k

Biến đổi

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Bảng 12 - Giá trị bộ chỉ thị lớp mô tả

Giá trị

Lớp mô tả

0

Lớp mô tả liên quan ảnh. Số các bit theo sau được định nghĩa trong Bảng 13

1

Lớp mô tả không liên quan ảnh. Số các bit theo sau được định nghĩa trong Bảng 14

Bảng 13 - Lớp mô tả liên quan ảnh

Số bit

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

1

Miền ảnh

2

Khối ảnh được định nghĩa trong JPEG 2000 Phần 1

3

Mức phân giải được định nghĩa trong JPEG 2000 Phần 1

4

Lớp được định nghĩa trong JPEG 2000 Phần 1

5

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

6

Phân khu được định nghĩa trong JPEG 2000 Phần 1

7

Thẻ TRLCP (Khối ảnh - phân giải-lớp-thành phần-phân khu)

8

Gói tin được định nghĩa trong JPEG 2000 Phần 1

9

Băng con được định nghĩa trong JPEG 2000 Phần 1

10

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

11

(Các) ROI

12

Tỉ lệ bít

13

Định nghĩa bởi người dùng. Chi tiết được định nghĩa theo cách khác (như JPSEC ID)

Tất cả các giá trị khác được dự trữ

Bảng 14 - Lớp mô tả không liên quan đến ảnh

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Ngữ nghĩa

1

Các gói tin được định nghĩa trong JPEG 2000 Phần 1

2

Khoảng byte (đệm) (bắt đầu ở byte đầu tiên sau mã đánh dấu SOD đầu tiên)

3

Khoảng byte (đệm) (bắt đầu ở byte đầu tiên sau đánh dấu SEC đầu tiên)

4

Khoảng byte không đệm khi đệm được sử dụng

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Thẻ TRLCP (Khối ảnh - phân giải-lớp-thành phần-phân khu)

6

Các giá trị méo

7

Tầm quan trọng liên quan

8

Định nghĩa bởi người dùng. Chi tiết được định nghĩa theo cách khác (ví dụ JPSEC ID)

Tất cả các giá trị khác được dự trữ

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Khi thẻ TRLCP được sử dụng, định dạng của nó phải được xác định trong trường tham số PSEC thể hiện trong Bảng 2. Cụ thể, định dạng thẻ TRLCP được xác định bởi các trường tham số PTRLCP trong Bảng 4. Nó xác định kích thước của thẻ TRLCP trong ZOI.

Các lớp mô tả không liên quan đến ảnh có thể thiết lập nhiều trường cùng một lúc. Khi điều này xảy ra, các chế độ cho các trường tham số khác nhau có cùng số lượng mục (ngoại lệ cho quy tắc này được mô tả dưới đây), và các mục này phải tương ứng với nhau kiểu một-một theo thứ tự. Ví dụ, nếu vùng sử dụng khoảng byte và khoảng gói, thì mỗi khoảng phải có cùng một số lượng khoảng mục, trong đó khoảng byte đầu tiên tương ứng với khoảng gói đầu tiên, và tiếp theo tương tự như vậy.

Có một ngoại lệ cho quy tắc trên về yêu cầu số lượng mục giống nhau cho từng trường. Điều này xảy ra khi một trong các trường f1 chứa 1 mục mà đặc tả một khoảng các mục (như mô tả của chế độ khoảng trong 5.7.6), trong đó khoảng này chứa N phần tử và khi trường f2 được xác định bởi một danh sách N mục. Trong trường hợp này, trường f1 có duy nhất 1 mục (một khoảng) được xem như là một danh sách N mục. N mục này được xác định bởi khoảng trong f1 phải tương ứng kiểu một-một với N mục được liệt kê trong f2. Do đó, khoảng các mục có thể được liên quan đến một mục duy nhất hoặc nhiều mục (một cho mỗi mục trong khoảng).

Các byte được đánh chỉ số từ byte đầu tiên sau mã đánh dấu SOD đầu tiên hoặc từ byte đầu tiên sau mã đánh dấu SEC đầu tiên. Trong cả hai trường hợp, byte đầu tiên này được gắn nhãn là byte 0.

Các trường méo (cả trường méo và trường quan trọng liên quan) cung cấp khả năng để báo hiệu tầm quan trọng của vùng theo quy định của ZOI. Tham số méo xác định phần đóng góp giảm méo của đoạn dữ liệu đặc tả, có thể là một tập các gói tin hoặc một khoảng byte hoặc cho khu vực liên quan đến ảnh được quy định. Méo được thể hiện dưới dạng lỗi bình phương tổng, bằng cách sử dụng các giá trị một byte hoặc hai byte được báo hiệu trong Mzoi. Các tham số méo liên quan được sử dụng để xác định tầm quan trọng của đoạn dữ liệu quy định, bằng cách sử dụng giá trị một byte, hai byte hoặc bốn byte được báo hiệu trong Mzoi. Các chi tiết và các định dạng khác của các trường này được mô tả trong 5.7.3.2.

Thẻ TRLCP xác định một khối ảnh, độ phân giải, lớp, thành phần, và phân khu trong dòng mã của gói được bảo vệ. Thẻ này được sử dụng trong ZOI để xác định các tham số vì thông tin này khó để suy ra trong một dòng mã bảo vệ.

CHÚ THÍCH rằng khi chỉ mô tả liên quan đến ảnh được sử dụng, trường này được kết thúc. Vì vậy, không cần phải biểu diễn mô tả không liên quan đến ảnh nếu chúng không được sử dụng.

5.7.3.1 Trường khoảng byte

Lớp mô tả không liên quan đến ảnh cho phép ZOI được mô tả theo khoảng byte. Nói chung, yếu tố thứ 2 và thứ 3 của Bảng 14 phải được sử dụng để biểu diễn các khoảng byte cho hầu hết các công cụ như xác thực và mã hóa / giải mã mà không cần đệm. Tuy nhiên, một số phương pháp bảo vệ, chẳng hạn như mã hóa / giải mã có đệm, thay đổi độ dài của dữ liệu. Khi điều này xảy ra, cần thiết để xác định cả khoảng byte đệm và khoảng byte không đệm hoặc khoảng byte gốc. Trong trường hợp này, khoảng byte đệm được xác định bởi các yếu tố thứ 2 hoặc thứ 3 của Bảng 14 theo nhu cầu của các công cụ bảo vệ. (CHÚ THÍCH rằng hai yếu tố này không thể được sử dụng với nhau.) Ngoài ra, khoảng byte không đệm được xác định bởi các yếu tố thứ 4 của Bảng 14. Khoảng byte không đệm nên được xác định với chế độ mô tả giống như khoảng byte đệm và có cùng số lượng mục. Các mục này phải tương ứng với nhau theo kiểu một-một cách trong cùng thứ tự.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Trường méo và trường quan trọng liên quan cung cấp khả năng để báo hiệu tầm quan trọng của khu vực đặc tả bởi ZOI.

Trường méo được sử dụng để kết hợp méo với khu vực đặc tả bởi ZOI. Giá trị méo xác định méo lỗi bình phương tổng (hoặc tổng lỗi bình phương) mà cho kết quả nếu khu vực kết hợp không sẵn sàng giải mã. Méo lỗi bình phương tổng là một số đo méo cơ bản được sử dụng trong xử lý ảnh và video, và nó được sử dụng để thu được méo lỗi bình phương trung bình chung (MSE) và tỉ số tín hiệu trên tạp âm đỉnh (PSNR). Trường méo được biểu diễn bằng cách sử dụng mô tả một byte hoặc hai byte được mô tả dưới đây, và sự lựa chọn mô tả một byte hoặc hai byte được báo hiệu bởi giá trị tham số Mzoi xác định độ dài của trường này. Trường quan trọng liên quan được sử dụng để mô tả tầm quan trọng liên quan giữa các khu vực khác nhau theo quy định của các ZOI kết hợp, mà không nhất thiết phải được gắn liền với số đo méo cụ thể. Chiều dài của trường quan trọng liên quan cũng được báo hiệu bởi Mzoi. Các trường này sẽ được mô tả chi tiết hơn trong phần sau.

5.7.3.2.1 Trường méo 1 byte

Méo lỗi bình phương tổng được thể hiện bằng cách sử dụng trường méo một byte với biểu diễn loại dấu chấm động giả. 8 bit có sẵn trong trường méo được phân bổ như trong hình 15 và Bảng 15 để cung cấp sự cân bằng phù hợp giữa độ chính xác và khoảng động. CHÚ THÍCH rằng bit dấu là không cần thiết vì méo là không âm. Để bao phủ một khoảng động đầy đủ, cơ số 16 được sử dụng và 4 bit được sử dụng cho số mũ (exp). Phần định trị (m) được thể hiện sử dụng 4 bit. Do đó, giá trị méo tổng D được cho bởi:

D = m x 16exp

trong đó m có giá trị trong khoảng 0 ≤ m ≤ 15 và số mũ có một giá trị trong khoảng 0 ≤ exp ≤ 15. Giá trị méo 0 được biểu diễn bởi m = 0 và exp = 0, nghĩa là trường méo bằng không. Bằng cách phân bổ 4 bit cho phần định trị m tính chính xác là ½ x (1/24) = 1/32 hoặc khoảng 3%. Với 4 bit cho số mũ và sử dụng cơ số 16, khoảng động là từ 0 đến tối đa trong đó tối đa được tính bởi m = 15 và exp = 15 tương ứng với méo 15 x 1615 = 1,7 x 1019.

![]()

Hình 15 - Cú pháp trường méo

exp: Số mũ của giá trị trường méo

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Bảng 15 - Các giá trị tham số trường méo

Tham số

Kích thước (bit)

Giá trị

exp

4

0 ... 15

m

4

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

CHÚ THÍCH rằng với định dạng méo này, so sánh giữa hai méo để xác định méo nào lớn hơn có thể thực hiện đơn giản bằng cách so sánh hai giá trị méo. Cụ thể, để thực hiện so sánh này không cần phải chuyển đổi từ định dạng dấu chấm động giả thành méo tổng thực tế để xác định giá trị của hai méo là lớn hơn hoặc nhỏ hơn. Thuộc tính này đơn giản hóa việc xử lý trong các ứng dụng khác nhau.

5.7.3.2.2 Trường méo hai byte

Trong định dạng hai byte, giá trị méo được thể hiện như là một số có hai byte trong định dạng dấu chấm động giả. Định dạng dấu chấm động giả cho méo được định nghĩa như sau. Định dạng này được sử dụng trong E.1.1.1 (phương trình E.3) của ITU-T Rec. T.800 | ISO / IEC 15.444-1 để thể hiện kích thước bước lượng tử hóa cho JPEG 2000. Mỗi số 16-bit chứa số mũ (5 bit) và phần định trị (11 bit) của giá trị số đo. Trong đó, giá trị dấu chấm động V của số đo được đưa ra bởi công thức sau:

Trong đó ε là số nguyên không dấu đạt được từ năm bit có trọng số lớn nhất đầu tiên của các tham số, và μ là số nguyên không dấu thu được từ 11 bit còn lại. Trường hợp đặc biệt V = ∞ tương ứng với μ = 0 và ε = 31. CHÚ THÍCH rằng các giá trị đó tràn dưới, biểu diễn được thiết lập bằng không.

![]()

Hình 16 - Cú pháp trường méo

ε: Số mũ của giá trị trường méo hai byte.

μ: Phần định trị của giá trị trường méo hai byte.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Tham số

Kích thước (bits)

Giá trị

ε

5

0 ... 31

μ

11

0 ... (211 - 1)

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

- Chuyển đổi V thành một số nhị phân (12,2510 = 1100,012);

- Chuẩn hóa số; điều này có nghĩa cần có một chữ số 1 bên trái của chấm nhị phân và nhân với lũy thừa 2 thích hợp để biểu diễn giá trị gốc. Dạng chuẩn hóa của 1100.01 là 1.10001 x 23;

- Số mũ là lũy thừa của 2, biểu diễn trong ký hiệu dư thừa. Độ lệch số mũ là 15; do đó trong ví dụ này số mũ được biểu diễn là 1810 (100102);

- Phần định trị đại diện cho bit quan trọng, ngoại trừ các bit bên trái của dấu nhị phân, nó luôn là một và do đó không cần phải lưu trữ; các số không có thể được nối thêm để có được 11 bit. Trong ví dụ này, phần định trị là 10001000000.

5.7.3.2.3 Trường quan trọng liên quan

Trường quan trọng liên quan r được sử dụng để mô tả tầm quan trọng liên quan giữa các đơn vị mã hóa khác nhau, mà không nhất thiết phải gắn liền với một số đo méo cụ thể. Điều này cho phép mô tả tầm quan trọng hoặc độ ưu tiên giữa các đơn vị mã hóa mà không mô tả một cách rõ ràng đơn vị này quan trọng hơn đơn vị khác bao nhiêu. Tầm quan trọng liên quan của các dữ liệu kết hợp được quy định bởi một trường n-byte hỗ trợ 28n xếp hạng dương như trong hình 17 và Bảng 17, trong đó số lượng các byte n cho trường này được xác định bởi Mzoi. Ví dụ, bằng cách sử dụng trường quan trọng liên quan một byte, tổng cộng 256 xếp hạng dương được hỗ trợ. Các giá trị tăng tương ứng với tầm quan trọng tăng, theo cách tương tự như trường méo.

![]()

Hình 17 - Cú pháp trường quan trọng liên quan

r: Giá trị quan trọng liên quan

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Tham số

Kích thước (bit)

Giá trị

r

8 * n

0 ... (28n - 1)

5.7.3.2.4 Nhận xét bổ sung về trường méo và trường quan trọng liên quan

Vì với trường méo một byte và trường quan trọng liên quan một byte, các giá trị lớn tương ứng với tầm quan trọng lớn nên có thể so sánh hai đơn vị dữ liệu này theo cùng một cách không phân biệt trường méo xác định méo thực tế hoặc tầm quan trọng liên quan. Điều này làm đơn giản hóa các ứng dụng.

Mào đầu có thể được xác định bằng cách sử dụng trường méo hoặc trường quan trọng liên quan. Sự mất mát của các loại dữ liệu khác nhau, chẳng hạn như các mào đầu phần khối ảnh, mào đầu chính hoặc mào đầu SEC, ngăn chặn việc giải mã dữ liệu ảnh liên quan. Các bộ tạo JPSEC có thể gán méo cho dữ liệu này bằng cách sử dụng:

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

2) Để mô tả méo tổng mà được tạo ra nếu ảnh hoặc một phần của ảnh là không thể giải mã.

Bộ tạo có một số linh hoạt trong cách báo hiệu các mào đầu.

Giá trị méo cao nhất cho các trường một byte là một byte toàn 1 (0xFF). CHÚ THÍCH rằng giá trị này là giá trị méo dương cao nhất cho cả trường méo lỗi bình phương tổng một byte và cho trường quan trọng liên quan một byte. Giá trị méo cao nhất trong trường méo hai byte là hai byte toàn 1 (0xFFFF). Độ quan trọng cao nhất cho trường quan trọng liên quan của chiều dài n-byte là giá trị n-byte toàn 1.

5.7.3.2.5 Sử dụng kết hợp trường méo và trường quan trọng liên quan

Trường méo và trường quan trọng liên quan có thể được sử dụng đồng thời để mô tả khu vực được đặc tả bởi ZOI. Trong trường hợp này, cả hai trường xác định méo lỗi bình phương, tuy nhiên trường méo quy định cụ thể việc giảm gia tăng méo trong khi trường quan trọng liên quan xác định méo tổng. Cụ thể, trường méo quy định việc giảm gia tăng méo mà ZOI sinh ra nếu được giải mã. Điều này giả định rằng tất cả các thông tin cần thiết để giải mã ZOI có sẵn và tập trung vào việc giảm gia tăng méo được sinh bởi ZOI. Các trường quan trọng liên quan xác định méo tổng phát sinh nếu ZOI không có sẵn, ví dụ, nó xác định méo tổng sẽ cho kết quả nếu ZOI đã cho không có sẵn để giải mã không chỉ đối với giá trị của chính ZOI (như thể hiện qua các trường méo) mà còn cho méo sinh ra bởi các phần khác của dòng bit nén phụ thuộc vào ZOI không giải mã được. Méo tổng kết hợp với các ZOI khác nhau cung cấp một số đo hữu ích cho tầm quan trọng liên quan của các ZOI khác nhau. Khi hai trường này được sử dụng chúng sẽ sử dụng biểu thức toán tương tự cho méo khi được báo hiệu bởi trường méo.

5.7.3.3 Trường tỷ lệ bit

Các trường tỷ lệ bit được sử dụng để xác định vùng được bảo vệ trong miền hệ số sóng con. Nó xác định mặt phẳng bit có trọng số lớn nhất mà tỷ lệ bit nén được xác định bởi trường này. Các MSB được lựa chọn bằng cách sử dụng quá trình tối ưu hóa méo tỷ lệ quy định tại Phần 1. Ví dụ, nếu giá trị tỷ lệ bit là 2,5, vùng được bảo vệ bao gồm các MSB của tất cả các hệ số sóng con có tỷ lệ bit nén là 2,5 bit cho mỗi điểm ảnh. Cú pháp của trường tỷ lệ bit được thể hiện trong hình 18 và Bảng 18. Các tỷ lệ bit quy định được cho bởi:

R=IR+FR/16

Ví dụ, tỷ lệ bit 0 được biểu diễn bởi lR=0 và FR=0; giá trị tỷ lệ bit 2,5 được biểu diễn bởi IR=2 và FR = 8.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Hình 18 - Cú pháp trường tỷ lệ bit

lR: Phần nguyên của tỷ lệ bit quy định.

FR: Phần phân số của tỷ lệ bit quy định.

Bảng 18 - Các giá trị tham số trường tỷ lệ bit

Tham số

Kích thước (bits)

Giá trị

IR

4

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

FR

4

0 ... 15

5.7.4 Mối liên hệ giữa các tham số

5.7.4.1 Mô tả chung

Khi lớp mô tả có liên quan đến ảnh có nhiều trường thiết lập cùng một lúc, vùng kết quả sẽ là giao điểm của các trường này. Ví dụ, một vùng có thể xác định mức phân giải thấp nhất trong khối ảnh thứ 2. Tập hợp các trường có thể được xác định bằng cách sử dụng nhiều vùng trong ZOI.

Lớp mô tả không liên quan đến ảnh cũng có thể thiết lập nhiều trường cùng một lúc. Khi điều này xảy ra, các chế độ cho các trường tham số khác nhau có cùng số lượng mục (ngoại lệ cho quy tắc này được mô tả dưới đây), và các mục này phải phù hợp với nhau theo kiểu một-một. Ví dụ, nếu vùng sử dụng các khoảng byte và khoảng gói, mỗi trường cần phải có cùng số lượng mục khoảng trong đó khoảng byte đầu tiên tương ứng với khoảng gói đầu tiên.

Ngoại lệ cho quy tắc trên về yêu cầu cùng số lượng mục cho từng trường. Điều này xảy ra khi một trong những trường f1 có 1 mục mà xác định một khoảng các mục (như mô tả bởi chế độ khoảng trong 5.7.6), trong đó khoảng này chứa N phần tử và khi trường f2 được xác định bởi danh sách N mục. Trong trường hợp này, trường f1 có duy nhất 1 mục (khoảng) được xem như là một danh sách N mục. N mục này được xác định bởi khoảng f1 phải tương ứng một-một với N mục được liệt kê trong f2. Do đó, một khoảng các mục có thể được kết hợp với một mục duy nhất hoặc nhiều mục (một cho mỗi mục trong khoảng).

5.7.4.2 Ví dụ

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Trong ví dụ đầu tiên, mô tả vùng có hai mô tả liên quan đến ảnh: một cho độ phân giải 2 và một cho lớp 3. Trong trường hợp này, dữ liệu bị ảnh hưởng là giao điểm của độ phân giải 2 và lớp 3, như minh họa trong Hình 19.

Hình 19 - Ví dụ ZOI sử dụng mô tả liên quan đến ảnh

Trong ví dụ thứ hai, mô tả vùng có hai mô tả liên quan đến ảnh (trong đó có độ phân giải 2 và lớp 3) và 1 mô tả không liên quan đến ảnh (đó là khoảng gói 80-100). Trong trường hợp này, dữ liệu bị ảnh hưởng là giao điểm của độ phân giải 2 và lớp 3. Hơn nữa, nó chỉ ra rằng dữ liệu bị ảnh hưởng được chứa trong các gói tin trong khoảng từ 80 đến 100.

Hình 20 - Ví dụ ZOI sử dụng mô tả liên quan và không liên quan đến ảnh

Trong ví dụ thứ ba, mô tả vùng có hai mô tả liên quan ảnh (trong đó có độ phân giải 2 và lớp 3) và hai mô tả không liên quan đến ảnh (trong đó có khoảng gói 80-100 và khoảng byte 856-1250). Dữ liệu bị ảnh hưởng là giao điểm của độ phân giải 2 và lớp 3, và dữ liệu bị ảnh hưởng được chứa trong các gói tin trong khoảng từ 80 đến 100. Ngoài ra các gói dữ liệu và khu vực bị ảnh hưởng này nằm trong khoảng byte 856-1250.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

5.7.5 Bảo vệ dữ liệu theo mã đánh dấu SEC

Các điều trên đã tập trung vào việc hỗ trợ các dịch vụ bảo vệ cho dòng mã JPEG 2000. Tuy nhiên, nhiều yếu tố của mào đầu chính bao gồm cả báo hiệu JPSEC cũng cần được bảo vệ và các phương pháp bảo vệ, ZOI cũng có thể được sử dụng cho mục đích này.

Cụ thể, chế độ khoảng byte của lớp mô tả không liên quan đến ảnh có thể được dùng để xác định rằng công cụ JPSEC phải áp dụng cho mọi dữ liệu sau mã đánh dấu SEC. Như đã mô tả trước, byte đầu tiên của mào đầu SEC là byte 1 để đánh chỉ số khoảng byte. Dữ liệu sau mã đánh dấu SEC và được bảo vệ bao gồm đoạn SEC và hầu hết mào đầu chính. CHÚ THÍCH rằng tất cả mào đầu chính JPEG 2000, ngoại trừ đoạn mã đánh dấu SIZ, có thể di chuyển sau mã đánh dấu SEC và do đó được bảo vệ bằng cách sử dụng phương pháp trên. Nếu đoạn mã đánh dấu SIZ JPEG 2000 được bảo vệ, nó phải được thực hiện ở một mức cao hơn, ví dụ, lớp định dạng tập tin.

Các công cụ JPSEC để bảo vệ đoạn SEC phải là các công cụ đầu tiên trong đoạn SEC. Điều này cho phép người sử dụng đầu tiên đưa ra các dữ liệu đoạn SEC, mà sau đó có thể được sử dụng để xử lý phần còn lại của dòng mã.

5.7.6 Cú pháp tham số mô tả vùng (Pzoi)

Hình 22 thể hiện cú pháp tham số mô tả ZOI

Hình 22 - Cú pháp tham số mô tả ZOI

Mzoi: Chế độ mô tả ZOI. Trường này sử dụng cấu trúc FBAS.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Izoii: Mục.

Bảng 19 - Các giá trị tham số Pzoii

Tham số

Kích thước (bits)

Giá trị

Mzoi

Biến đổi (FBAS)

Xem bảng 20

Nzoi

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

8 + 8 * n (RBAS)

Nếu bit số 2 của Mzoi là 0.

2 ...(27+7*n - 1)

lzoii

Biến đổi

Phụ thuộc vào chế độ xác định trong Mzoi

Bảng 20 - Các giá trị tham số Mzoi

Số bit FBAS

Giá trị (bit)

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

1

0

Các vùng xác định bị ảnh hưởng bởi công cụ JPSEC

1

Phần bổ sung của các vùng xác định bị ảnh hưởng

2

0

Mục duy nhất được xác định

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

1

Nhiều mục được xác định

3,4

00

Chế độ hình chữ nhật. Một khoảng hình chữ nhật trong đó cặp giá trị đầu tiên xác định góc trên bên trái và cặp giá trị thứ hai xác định góc dưới bên phải, như vậy đã bao gồm cả hai góc. Đối với mỗi góc, giá trị đầu tiên sẽ là vị trí nằm ngang và giá trị thứ hai sẽ là vị trí dọc. Các chỉ số sẽ bắt đầu từ 0 và sẽ sử dụng lưới tham chiếu quy định tại JPEG 2000 Phần 1.

01

Chế độ khoảng. Một khoảng các giá trị trong đó giá trị đầu tiên xác định chỉ số bắt đầu và giá trị thứ hai xác định chỉ số cuối.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Chế độ chỉ số. Xác định giá trị duy nhất (s).

11

Chế độ tối đa. Xác định giá trị tối đa.

5, 6

00

lzoii sử dụng số nguyên 8-bit

01

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

10

lzoii sử dụng số nguyên 32-bit

11

lzoii sử dụng số nguyên 64-bit

7, 8

00

Izoii is được mô tả theo 1 chiều

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

10

lzoii is được mô tả theo 2 chiều

01

Izoii is được mô tả theo 3 chiều

9

0

Độ lệch với chế độ chiều dài không được sử dụng

1

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Các giá trị dự trữ

Khi thẻ TRLCP được sử dụng, kích thước của chúng được xác định bởi PTRLCP theo quy định tại Bảng 4. Trong trường hợp này, các bit 5 và 6 của tham số MZOI được ghi đè.

Độ lệch với chế độ theo độ dài có thể được sử dụng để biểu diễn một chuỗi đoạn liên tiếp, ví dụ, một chuỗi các khoảng byte liên tiếp. Giá trị đầu tiên xác định độ lệch ban đầu, các giá trị tiếp theo xác định độ dài của mỗi đoạn liên tiếp. Nếu trường này được sử dụng để biểu diễn n đoạn, thì Nzoi phải được thiết lập bằng n + 1.

5.8 Cú pháp khuôn mẫu phương pháp bảo vệ (T)

5.8.1 Các vấn đề chung

Các khuôn mẫu phương pháp bảo vệ chứa các tham số để xác định các công cụ JPSEC được mô tả trong 5.6.1. Ví dụ, chúng được sử dụng trong các công cụ quy chuẩn JPSEC mô tả trong 5.6.2. Ngoài ra, chúng có thể được sử dụng trong công cụ không quy chuẩn JPSEC được mô tả trong 5.6.3. Có ba loại khuôn mẫu phương pháp bảo vệ: khuôn mẫu giải mã, khuôn mẫu xác thực và khuôn mẫu băm. Khuôn mẫu được sử dụng bởi công cụ quy chuẩn JPSEC được xác định bởi ID của nó như thể hiện trong Bảng 6 và một lần nữa ở đây trong Bảng 21 với tham chiếu đến các điều con thích hợp.

Như mô tả trong 5.6.2, khuôn mẫu phương pháp bảo vệ T cùng miền xử lý của công cụ JPSEC PD, độ chi tiết G và danh sách giá trị V mô tả cách thức công cụ JPSEC được áp dụng.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Giá trị

Khuôn mẫu phương pháp bảo vệ

0

Dự trữ

1

Khuôn mẫu giải mã. Xem 5.8.2.

2

Khuôn mẫu xác thực. Xem 5.8.3.

3

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

4

Công cụ NULL

Tất cả các giá trị khác được dự trữ cho sử dụng ISO

5.8.2 Khuôn mẫu giải mã

Khuôn mẫu giải mã Tdecry (T = Tdecry, nếu t=0 và ID=1) được sử dụng để truyền thông bộ giải mã, để giải mã dòng mã nhận được. Hình 23 cho thấy cú pháp khuôn mẫu giải mã. Bảng 22 cho thấy các kích thước và giá trị của các ký hiệu và các tham số cho khuôn mẫu giải mã.

Hình 23 - Cú pháp khuôn mẫu giải mã

MEdecry: Cờ giả lập mã đánh dấu lỗi cho biết có giả lập mã đánh dấu lỗi xuất hiện trong dữ liệu mã hóa không. Một giả lập mã đánh dấu lỗi tác động đúng theo bộ giải mã JPEC 2000 phần 1. Trường này sử dụng cấu trúc FBAS.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

CPdecry: tham số mật mã.

Bảng 22 - Các giá trị tham số khuôn mẫu giải mã

Tham số

Kích thước (bit)

Giá trị

MEdecry

8 + 8 * n (FBAS)

Bảng 23

CTdecry

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Bảng 24

CPdecry

Biến đổi

Nếu CTdecry<0x6000, Xem 5.8.2.1.

Nếu 0x6000 ≤ CTdecry< 0xC000, Xem 5.8.2.2.

Nếu CTdecry ≥ 0xC000, Xem 5.8.2.3.

Bảng 23 - Các giá trị cờ giả lập mã đánh dấu (MEdecry)

Giá trị

Loại phương pháp

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Dữ liệu mã hóa không chứa giả lập mã đánh dấu lỗi

00xx xxxx

Trường hợp khác

Tất cả các giá trị khác được dự trữ cho sử dụng ISO

Giá trị mặc định của cờ giả lập mã đánh dấu là 0. Cờ này có thể được thiết lập bằng 1 để chỉ ra rằng dữ liệu được mã hóa JPSEC không chứa giả lập mã đánh dấu lỗi. Một bộ tạo JPSEC có thể lựa chọn để cờ này theo giá trị mặc định của nó là bằng 0.

Bảng 24 - Giá trị bộ định danh mật mã (CTdecry)

Giá trị

Loại mật mã

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Mật mã khối (Xem Bảng 25)

0x6000 ... 0xBFFF

Mật mã dòng (Xem Bảng 26)

0xC000 ... 0xFFFF

Mật mã bất đối xứng (Xem Bảng 27)

Bảng 25 - Giá trị bộ định danh mật mã khối (CTdecry)

Giá trị

Loại mật mã

0x0000

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

0x0001

AES (ISO/IEC 18033-3)

0x0002

TDEA (ISO/IEC 18033-3)

0x0003

MISTY1 (ISO/IEC 18033-3)

0x0004

Camellia (ISO/IEC 18033-3)

0x0005

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

0x0006

XEMD (ISO/IEC 18033-3)

Tất cả các giá trị khác được dự trữ cho sử dụng ISO

Bảng 26 - Giá trị bộ định danh mật mã dòng (CTdecry)

Giá trị

Loại mật mã

0x6000

SNOW 2 (ISO/IEC 18033-4)

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Tất cả các giá trị khác được dự trữ cho sử dụng ISO

Bảng 27 - Giá trị bộ định danh mật mã bất đối xứng (CTdecry)

Giá trị

Loại mật mã

0xC000

RSA-OAEP (ISO/IEC 18033-2)

Tất cả các giá trị khác được dự trữ cho sử dụng ISO

5.8.2.1 Khuôn mẫu mật mã khối

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Một số chế độ mật mã khối sử dụng vector khởi tạo. Đối với các chế độ này, vectơ khởi tạo của công cụ được xác định sử dụng trường độ chi tiết của công cụ (G) được mô tả trong 5.10 và trường danh sách giá trị (V) được mô tả trong 5.11. Cụ thể, vectơ khởi tạo chỉ được sử dụng cho các chế độ có ID Mbc > 0x80, ví dụ CBC, CFB, OFB, CTR. Trong trường hợp CTR, nó không thực sự là một IV mà là bộ đếm. Kích thước của vector khởi tạo quy định tại danh sách giá trị V được thiết lập cho kích thước khối SIZbc.

Hình 24 - Cú pháp khuôn mẫu mật mã khối

Mbc: Chế độ mật mã khối. Bit đầu tiên cho biết việc sử dụng vectơ khởi tạo với công cụ này. Nếu MBC < 0x8, IV không được sử dụng, nếu một hoặc nhiều giá trị IV được yêu cầu cho chế độ.

Pbc: Chế độ đệm.

SIZbc: Kích thước của khối theo Byte

KTbc: khuôn mẫu khóa (xem 5.8.5). Chứa thông tin về các khóa được sử dụng bởi mật mã khối.

Bảng 28 - Giá trị khuôn mẫu mật mã khối

Tham số

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Giá trị

Mbc

6

Bảng 29

Pbc

2

Bảng 30

SIZbc

8

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

KTbc

Biến đổi

Xem 5.8.5

Bảng 29 - Giá trị chế độ mật mã khối (Mbc)

Giá trị

Loại chế độ

0

Dự trữ

0x xxxx

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

1x xxxx

Các chế độ được sử dụng có IV

x0 xxxx

Các Bit không có đệm

x1 xxxx

Các Bit có đệm

0x 0001

ECB (ISO/IEC 10116)

1x 0010

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

1x 0011

CFB (ISO/IEC 10116)

1x 0100

OFB (ISO/IEC 10116)

1x 0101

CTR (ISO/IEC 18033-2)

Tất cả các giá trị khác được dự trữ cho sử dụng ISO

CHÚ THÍCH 1 - Triển khai thận trọng được yêu cầu cho tất cả các chế độ, bởi vì việc triển khai không đúng có thể dẫn đến lỗ hổng. CHÚ THÍCH rằng ngay cả khi thực hiện chính xác ECB, có rò rỉ thông tin khi các khối giống hệt nhau xuất hiện. Hướng dẫn này có trong ISO / IEC 10116.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Bảng 30 - Chế độ đệm cho mật mã khối (Pbc)

Giá trị

Loại mật mã khối

00

Lấy bản mã (RFC 2040)

01

Đệm PKCS#7 (PKCS#7)

Tất cả các giá trị khác được dự trữ cho sử dụng ISO

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

5.8.2.2 Khuôn mẫu mật mã dòng

Khuôn mẫu mật mã dòng được sử dụng để truyền thông bộ giải mã dòng để giải mã dòng mã nhận được. Hình 25 cho thấy cú pháp khuôn mẫu mật mã dòng. Bảng 31 cho thấy giá trị của khuôn mẫu mật mã dòng.

Vector khởi tạo mật mã dòng được xác định sử dụng trường độ chi tiết của công cụ (G) được mô tả trong 5.10 và trường danh sách giá trị (V) được mô tả trong 5.11. Kích thước của vector khởi tạo được xác định tại danh sách giá trị V sẽ được thiết lập cho kích thước khóa quy định tại khuôn mẫu thông tin khóa KTsc.

Hình 25 - Cú pháp khuôn mẫu mật mã dòng

KTsc: Khuôn mẫu thông tin khóa (Xem 5.8.5). Lưu giữ thông tin về khóa sử dụng bởi mật mã dòng.

Bảng 31 - Các giá trị khuôn mẫu mật mã dòng

Tham số

Kích thước (bit)

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

KTsc

Biến đổi

Xem 5.8.5

5.8.2.3 Khuôn mẫu mật mã bất đối xứng

Khuôn mẫu mật mã bất đối xứng mẫu được sử dụng để truyền thông các bộ giải mã bất đối xứng, để giải mã dòng mã nhận được. Hình 26 cho thấy cú pháp khuôn mẫu mật mã bất đối xứng. Bảng 32 cho thấy giá trị của khuôn mẫu mật mã bất đối xứng.

Đối với các công cụ sử dụng khuôn mẫu mật mã bất đối xứng mẫu, trường độ chi tiết của công cụ (G) xác định độ chi tiết mà mật mã được áp dụng. Tuy nhiên, trường danh sách giá trị (V) không được sử dụng để biểu diễn cho bất kỳ giá trị nào. Như vậy, số lượng các yếu tố (Nv) trong trường danh sách giá trị được thiết lập là 0.

Hình 26 - Cú pháp khuôn mẫu mật mã không đối xứng

KTsy: Khuôn mẫu thông tin khóa (Xem 5.8.5). Lưu giữ thông tin về khóa sử dụng bởi mật mã không đối xứng.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Tham số

Kích thước (bit)

Giá trị

KTsy

Biến đổi

Xem 5.8.5

5.8.3 Khuôn mẫu xác thực

Khuôn mẫu xác thực Tauth (T = Tauth, nếu t=0 và ID=2) được sử dụng để truyền thông bộ kiểm chứng, để kiểm chứng tính xác thực của dòng mã nhận được. Có ba lớp chung của phương pháp xác thực: xác thực dựa trên hàm băm, xác thực dựa trên mật mã và chữ ký số. Hai phương pháp xác thực dựa trên băm và dựa trên mật mã cũng thường được gọi là mã xác thực bản tin (MAC), và các giá trị tính toán của chúng được sử dụng để xác thực thường được gọi là giá trị MAC. Cú pháp khuôn mẫu xác thực được thể hiện trong hình 27 và Bảng 33 cho thấy kích thước và giá trị của các ký hiệu và các tham số cho khuôn mẫu xác thực.

Trong nhiều ứng dụng bảo mật, xác thực là dịch vụ bảo mật quan trọng nhất. Ngay cả khi tính bảo mật là dịch vụ bảo vệ mục tiêu, cần được tăng cường bằng cách xác thực để ngăn chặn các cuộc tấn công. Đặc biệt, khuyến khích xác thực các phần của đoạn mã đánh dấu SEC. Ngoài ra, việc xác thực được thực hiện trên cả các tham số khuôn mẫu xác thực (Tauth) và bản tin để xác thực. Cụ thể, vùng ảnh hưởng xác định rằng cả nội dung và các tham số khuôn mẫu xác thực (Tauth) sẽ được xác thực.

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Hình 27 - Cú pháp khuôn mẫu xác thực

Mauth: Cú pháp xác thực.

Pauth: Tham số xác thực.

Bảng 33 - Các giá trị tham số khuôn mẫu xác thực

Tham số

Kích thước (bit)

Giá trị

Mauth

8

...

...

...

Mọi chi tiết xin liên hệ: ĐT: (028) 3930 3279 DĐ: 0906 22 99 66

Pauth

Biến đổi

Nếu Mauth = 0, xem 5.8.3.1

Nếu Mauth = 1, xem 5.8.3.2

Nếu Mauth = 2, xem 5.8.3.3

Bảng 34 - Các phương phác xác thực (Mauth)